La ruta de ingreso predeterminada en WordPress es «wp-admin» o «wp-login.php», y es la puerta de acceso al panel de administración de WordPress. Dejar esta URL sin cambios facilita el trabajo de posibles atacantes, ya que conocen el punto de entrada para iniciar sesión en la página web.

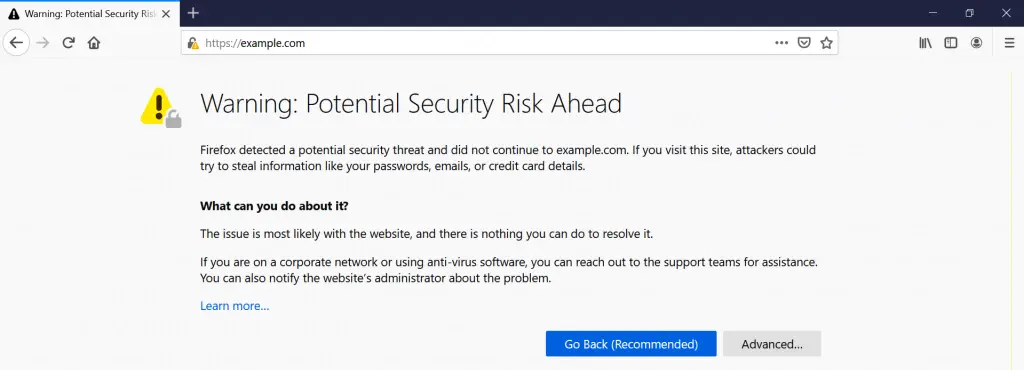

El problema radica en que los atacantes pueden realizar ataques de fuerza bruta o utilizar técnicas para intentar adivinar las credenciales de acceso al sitio web. Al conocer la ruta de ingreso, los atacantes tienen una ventaja para iniciar sus intentos de acceso no autorizado. Además, si se utilizan nombres de usuario comunes, como «admin», junto con contraseñas débiles, la probabilidad de un acceso exitoso aumenta aún más.

Mantener la ruta de ingreso predeterminada también facilita los ataques automatizados (que son la mayoría). Los bots y las herramientas automatizadas de escaneo de vulnerabilidades pueden buscar específicamente la URL de ingreso predeterminada en un gran número de sitios web para encontrar objetivos vulnerables. Una vez que encuentran un sitio con la URL de ingreso conocida, pueden iniciar ataques sistemáticos en busca de brechas de seguridad.

Para abordar este problema de seguridad, es recomendable cambiar la URL de ingreso predeterminada de WordPress a algo único y difícil de adivinar. Esto se puede lograr utilizando plugins. Además, es fundamental utilizar nombres de usuario fuertes y contraseñas seguras para las cuentas de administrador.

Al tomar estas medidas, se dificulta el trabajo de potenciales atacantes y se fortalece la seguridad del sitio web WordPress.